Source: Nikkei Online, 2024年12月3日 5:00

2024年に顧客情報が漏洩した電子商取引(EC)サイトのうち、少なくとも 7社のサイトが同じ不正プログラムに侵されていたことが分かった。正規サイトを直接改ざんしクレジットカード情報を盗み取るサイバー攻撃とみられる。偽サイトよりも判別が難しく ECの安全性を揺るがす重大な脅威だ。事業者側の対策が欠かせない。

セキュリティー大手のトレンドマイクロが24年に発覚した情報漏洩事例を調査した。同社によると、タリーズコーヒージャパン(東京・新宿)や全国漁業協同組合連合会(全漁連)など国内7事業者のECサイトに共通する不正プログラムが確認された。

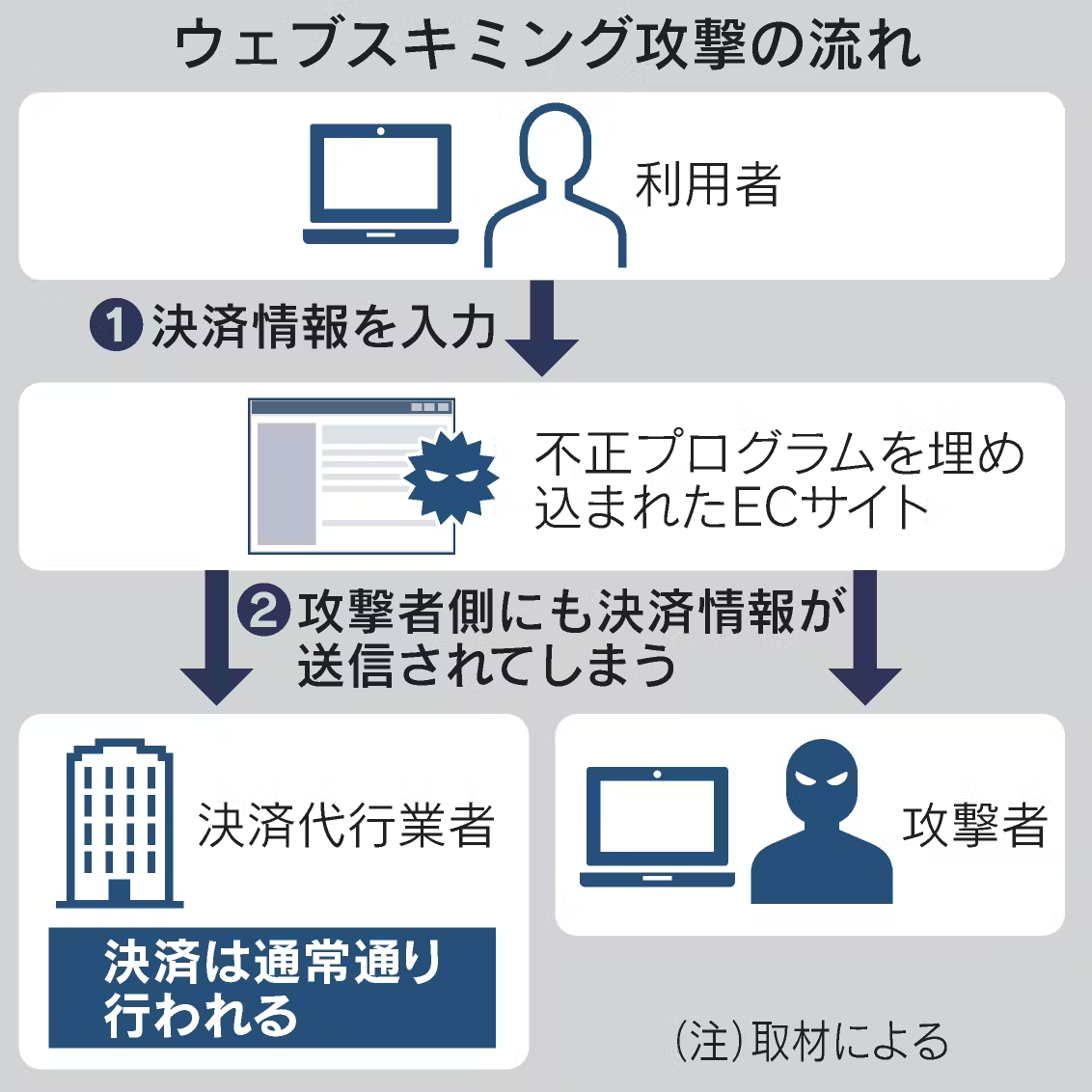

ECサイトで買い物をする際に入力した氏名やクレジットカード番号といった個人情報は多くの場合、決済代行業者のみに送信される。しかし不正プログラムにより、別のサイトなどにも個人情報が送信されるよう仕組まれていた。

不正に送られた個人情報はオンライン上で一定期間保存され、サイバー攻撃グループがまとめて盗み取っていたとみられる。7サイトで漏洩した可能性のある顧客情報は延べ30万件を超えた。クレジットカード番号が漏れると不正利用される恐れがある。

不正プログラムの特徴から、仕掛けたのは「Water Pamola(ウォーターパモラ)」と呼ばれるサイバー犯罪集団の可能性が高い。トレンドマイクロによると遅くとも19年ごろから活動を始め、中国語圏の攻撃者が関与しているという指摘がある。

当初はオーストラリアやヨーロッパのECサイトも標的としていた。20年ごろからは主に日本のサイトへの攻撃が相次いでいるとされる。

クレジットカードなどの情報を盗む犯罪「スキミング」は、英語の skim(すくい取る)を語源とする。かつては特殊な装置を使い実物のクレジットカードから情報を読み取る手口が主流だった。

これに対して、オンライン上で情報を盗み取る手口は「ウェブスキミング」と呼ばれる。同様に情報を抜き取る偽サイトと異なり正規サイトから漏洩させるため、消費者がウェブスキミングを見抜くのは難しいとされる。

ECサイト事業者も改ざんに気づいていなかった。7サイトに含まれる食品販売事業者によると、サイトに不正なプログラムが仕掛けられたのは21年だった。24年7月にクレジットカード会社から指摘を受け初めて情報漏洩が発覚した。

トレンドマイクロの岡本勝之セキュリティエバンジェリストは「改ざんされるのはサイトを構成するプログラムのごく一部。運営側も把握しにくく被害が長期化しやすい手口だ」と指摘する。

サイバー対策団体の一般社団法人 JPCERTコーディネーションセンター(東京・中央)も 11月中旬にウォーターパモラによる不正改ざん被害を把握した。これまでに約10サイトの運営事業者へ情報提供したという。

同センターの佐條研マルウェアアナリストは「判明した被害は氷山の一角で、水面下でさらに広がっている恐れがある」と懸念する。警察当局も事態を把握し捜査を始めた。

攻撃を受けたサイトは脆弱性を突かれたとみられる。ECサイトを立ち上げる場合はシステム構築を支援する外部サービスを使うことが多いが、サービス提供企業が公表していた脆弱性を修正していなかった可能性がある。

被害抑止に向けてはEC事業者の対策が重要になる。システムの隙が判明した場合は即時の対応が必要だ。システム構築支援サービス各社は、サイト立ち上げ後に脆弱性が見つかれば修正するよう呼びかけている。

被害の早期発見も欠かせない。情報処理推進機構(IPA)のセキュリティガイドラインはサイトの改ざんを検知するツールの導入を「必須」としている。サイバー攻撃が疑われる不審な外部通信を遮断する対策も推奨している。

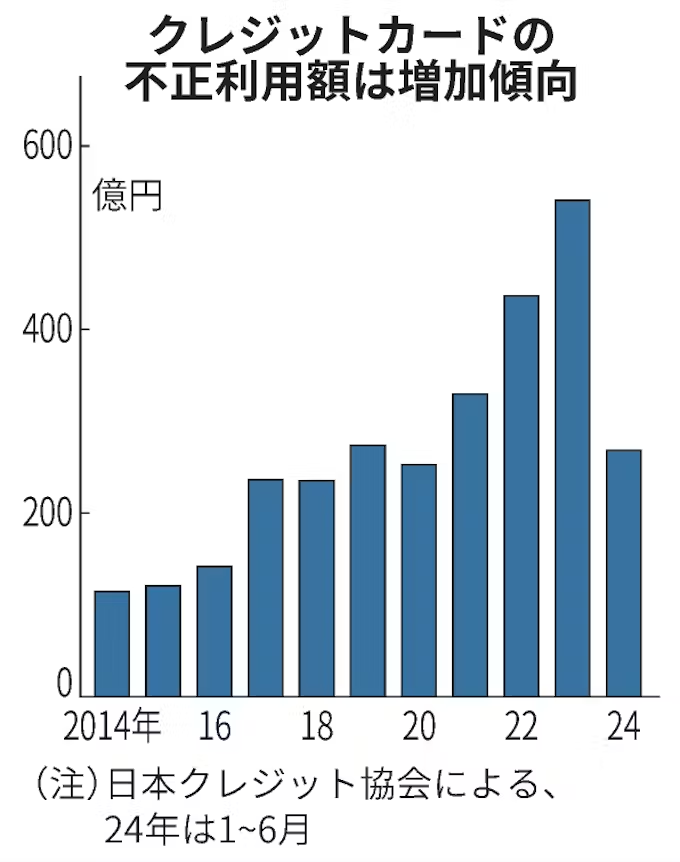

ECは国内で広く普及した。経済産業省によると国内の消費者向けEC市場規模は23年に24兆8千億円に達し、14年(12兆7千億円)と比べ2倍近くに拡大した。EC事業者による対策が遅れれば、消費者の情報が漏洩するリスクは大きくなる。

(小林伶)