Nikkei Online, 2025年10月29日

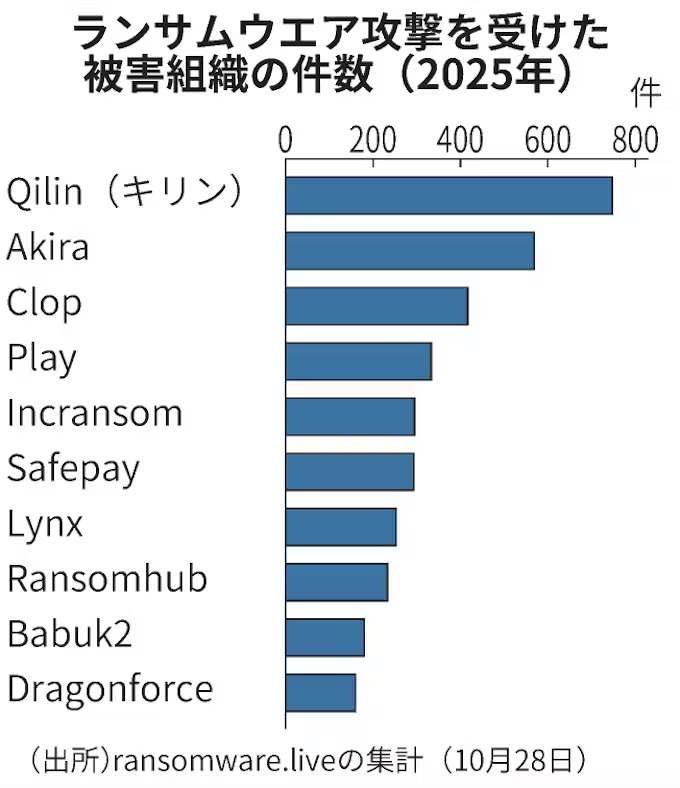

アサヒグループホールディングス(GHD)にランサムウエア(身代金要求型ウイルス)攻撃を仕掛けた犯罪集団「Qilin(キリン)」。今年に入って攻撃対象とした組織数は700を超え、他のサイバー攻撃集団に比べて突出する。

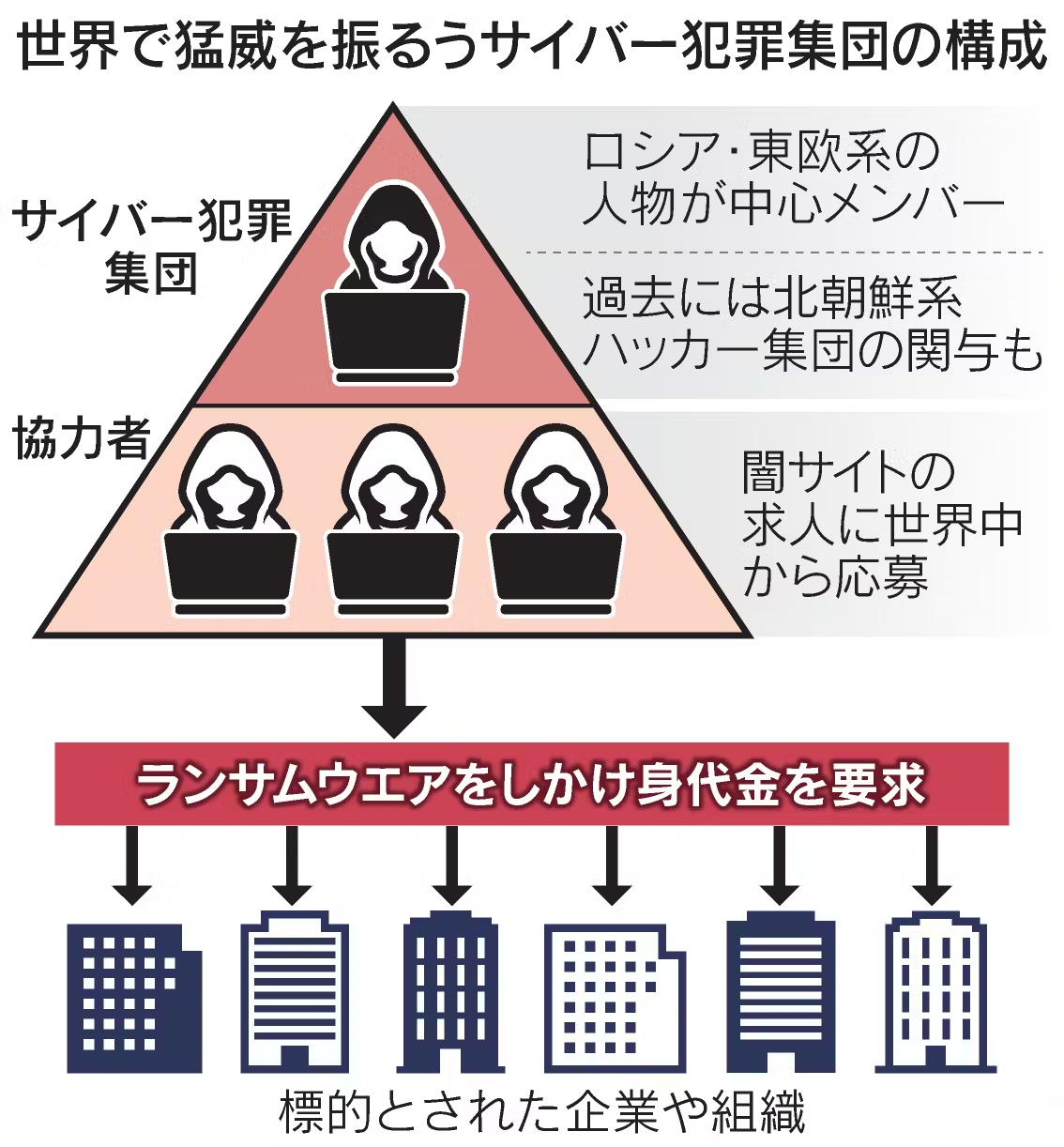

Qilinが攻撃対象とした組織を分析すると、製造業や医療、テクノロジー、金融など業種は多岐にわたる。中には政府機関も含まれる。なぜこれだけ同時期に大規模な攻撃を仕掛けられるのか。そこにはカネ欲しさにサイバー攻撃に加担する「協力者」の存在がある。

Qilinとは別の組織に協力し、1カ月ほどで関係を絶ったという男性に取材した。

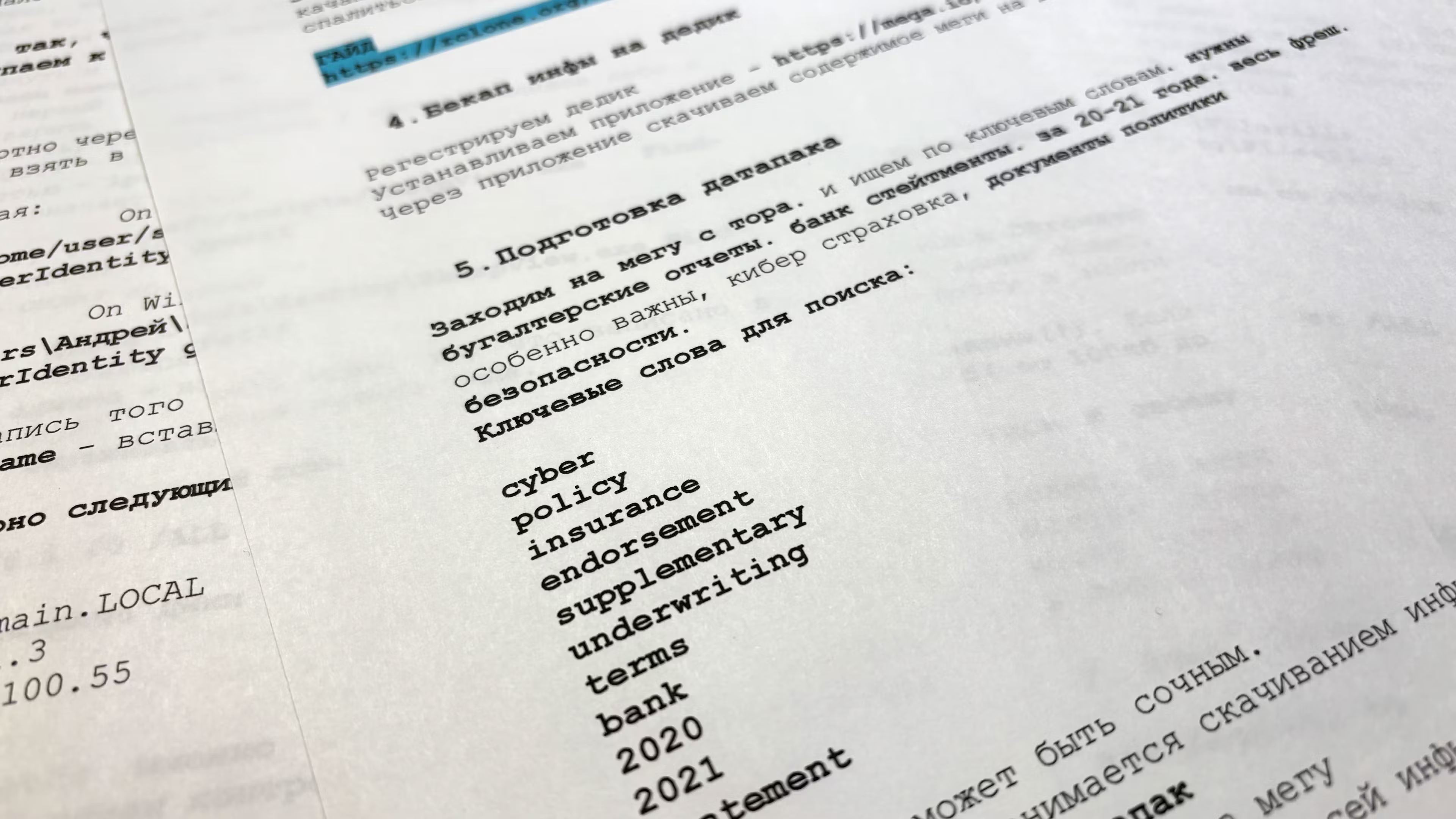

きっかけは闇の求人サイトでの応募だった。募集要項には「適切な賃金と労働時間を約束します」とロシア語で書かれていた。匿名チャットアプリのテレグラムで連絡を取ると、ほどなく謎の人物からロシア語のマニュアルが送られてきた。

翻訳すると、攻撃対象の情報システムに侵入して機密情報を盗み取り、ランサムウエアを仕掛けるまでの一連の手順が書かれていた。

マニュアルに書かれたサポート窓口に連絡すると、さまざまな組織から流出したIDやパスワードを販売するネットの闇市場を紹介された。専門的知識がない自分でも攻撃できると感じるほど、懇切丁寧だった。

盗み出す機密情報は個人情報や銀行取引明細書のほか、サイバー保険の契約書が「特に重要」とあった。男性は「(支払い可能な)身代金の要求額を決めるためだろう」と推し量る。

報酬は身代金の一部を受け取れるとあった。米セキュリティー企業によると、協力者が受け取れる分配率の相場は6〜7割。その中でQilinは8割と高い。仮に1億円の身代金が振り込まれた場合、協力者は8000万円の報酬を得る。高い分配率に協力者が群がり、Qilinを最大勢力に押し上げた。

警察庁幹部は「カネを目的に匿名で集まる。ランサムウエア集団の実態はまさにトクリュウ(匿名・流動型犯罪グループ)と同じだ」と話す。実際に協力者だった男性は誰とも面識はなく、組織の実態について何も知らないという。

攻撃実行役である協力者はQilinなどの犯罪集団から業務を受託するフリーランスのような立場だ。ランサムウエアの使用料を犯罪集団に支払って、サイバー攻撃の指南を受けるだけで関係は薄い。

それに対して犯罪集団には一定の組織秩序がある。匿名性の高い通信手段で連絡を取り合い、メンバーは離合集散を繰り返す。ネットに流出した組織内のチャットのやりとりを分析すると、構成員らの内情も読み取れる。

「私たちの仕事は単調で週5日勤務が標準だ」

「休暇申請した件について人事に相談している」

まるで企業組織のようにサイバー攻撃を「業務」と認識していた。

実際にロシア国内でプログラマー職の一般求人に応募し、IT企業と誤解したままランサムウエア開発に参加していたエンジニアもいる。犯罪に加担しているとの認識は薄く、ビジネスとしてサイバー攻撃に手を染めている実態が浮かび上がる。

闇サイト上でカネを媒介に国境を越えて集まる犯罪者組織。末端は逮捕されても組織の中枢が特定されるケースは少ない。社会を混乱に陥れるサイバー攻撃の猛威は収まる気配はない。

◇

ひとたび攻撃を受ければ被害は災害級に膨れ上がる。企業を襲うサイバー攻撃の実相を追う。